Mobil Listrik Mudah Diretas di Stasiun Pengisian DC Fastcharger

Bahkan mereka mengambil alih kemudi dan membawanya keluar dari jalan raya. Semua ini dilakukan sambil memantau posisi mobil melalui GPS.

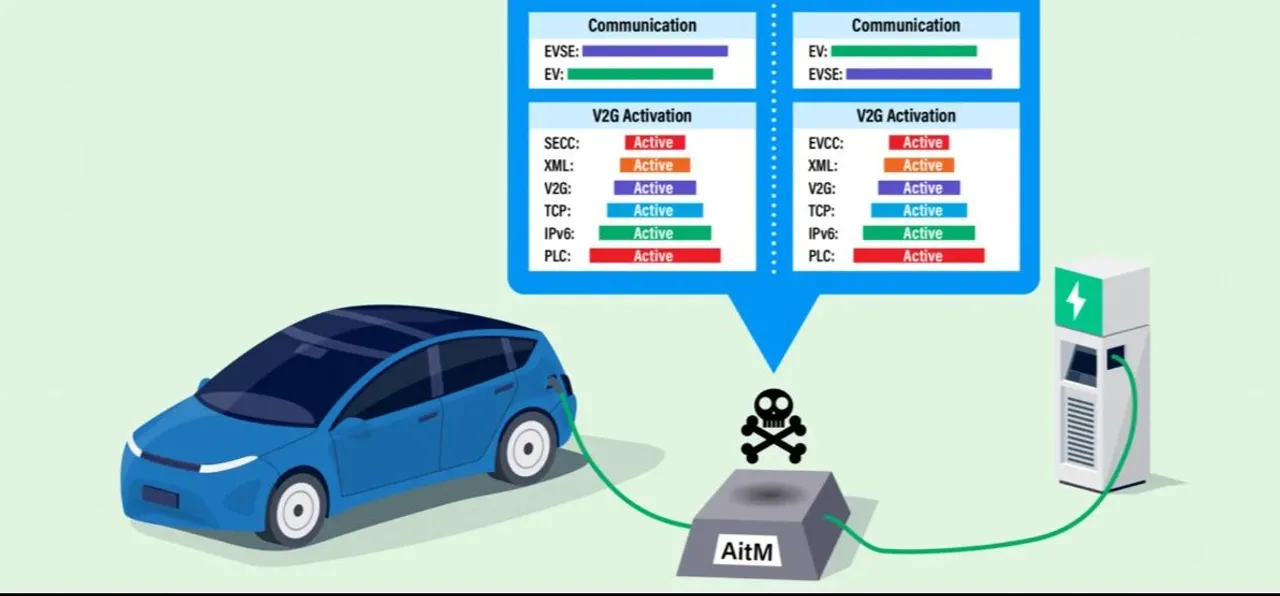

Pengisi daya DC Level 3 menggunakan protokol PLC berbasis IPv6 untuk berkomunikasi dengan mobil guna memantau kesalahan dan mengumpulkan data status pengisian, tingkat pengisian, hingga nomor identifikasi kendaraan (VIN) dan segala sesuatu di antaranya.

Baca juga; Memang Boleh Truk Fuso Secanggih Mobil?

SwRI mengeksploitasi celah di lapisan PLC yang memberi mereka akses ke kunci jaringan dan alamat digital dari pengisi daya dan kendaraan menggunakan serangan Adversary-in-the-Middle (AitM) yang dapat meniru baik EV maupun peralatan pengisian daya.

"Melalui pengujian penetrasi kami, kami menemukan bahwa lapisan PLC kurang aman dan tidak memiliki enkripsi antara kendaraan dan pengisi daya," kata pimpinan insinyur di High Reliability Systems Department SwRI Katherine Kozan.

Pada 2020, SwRI pernah mencoba meniru serangan jahat dan berhasil membalikkan rekayasa dan meretas sistem pengisi daya J1772 untuk mengganggu proses pengisian daya.

Baca juga; TAM Kembangkan Teknologi Konektivitas Digital 1Connect

Mereka dengan mudah mengirim sinyal ke mobil untuk meniru pengisian berlebih, menyesuaikan tingkat pengisian, atau bahkan memblokir pengisian sama sekali.